Ucam par IoTeX : La confidentialité et la sécurité dont vous avez besoin

In this blog, we share how Wyze’s poor handling of user data lead to a wide scale data leak and how the hacks of Ring and Nest cameras happened, as well as how Ucam by IoTeX utilizes blockchain technology to provide the privacy and security that addresses these exploits directly.

Alors que notre monde devient de plus en plus connecté, le besoin de sécurité et de confidentialité n'a jamais été aussi important. Alors que beaucoup d'entre nous sont conscients des piratages de nos données numériques, le problème devient vraiment personnel lorsque les piratages commencent à affecter le bien-être physique de nos familles. Les piratages choquants de Ring et Nest, ainsi que la récente violation de données de Wyze, ont secoué l'industrie de l'IoT grand public jusqu'à ses fondements, comme le résume un article cinglant du Washington Post :

« Le logiciel conçu pour aider les gens à pénétrer dans des sites Web et des dispositifs est devenu si facile à utiliser que c'est pratiquement un jeu d'enfant, et de nombreuses entreprises, y compris Nest, ont effectivement choisi de laisser certains hackers passer entre les mailles du filet. »

Ces attaques qui ont exposé d'innombrables dispositifs et données utilisateurs aux hackers sont le résultat direct d'un insuffisant accent sur la sécurité et la confidentialité. En revanche, IoTeX croit en la priorité à donner à la sécurité et à la confidentialité au-dessus de tout— nous avons construit Ucam pour prévenir ces types d'attaques et donner aux utilisateurs un contrôle total sur leurs données, leur identité et leur vie privée.

Dans ce blog, nous partageons comment la mauvaise gestion des données utilisateurs par Wyze a conduit à une violation de données à grande échelle et comment les piratages des caméras Ring et Nest se sont produits, ainsi que comment Ucam par IoTeX utilise la technologie blockchain pour fournir la confidentialité et la sécurité qui répondent directement à ces exploits.

Comment se produisent les violations de données massives

Une mauvaise gestion à grande échelle des données utilisateurs par Wyze, une marque populaire de caméras de sécurité domestique, a exposé des données sensibles et des informations de compte de 2,4 millions d'utilisateurs en décembre 2019. Des recherches de suivi indiquent que l'erreur s'est produite en raison de la négligence d'un employé, où un administrateur Cloud a échoué à sécuriser les données utilisateurs après leur transfert sur un serveur de test afin de réaliser des tests de comportement des consommateurs.

La fuite de données de Wyze est un parfait exemple de la façon dont les objectifs commerciaux traditionnels s'alignent directement mal avec les bénéfices pour les utilisateurs. Le transfert de serveur a été effectué afin d'augmenter la vitesse à laquelle les métriques commerciales (lisez : données privées des utilisateurs) pouvaient être suivies et analysées. Pour le préciser, la fuite n'a été possible que parce que Wyze possédait et détenait les données utilisateurs de manière centralisée au lieu que les données soient détenues (et autorisées avec permission) par les consommateurs. En fait, l'exposition de Wyze était bien pire qu'un piratage. La fuite de données résultait d'une porte ouverte sur les serveurs de Wyze, contrairement à un hacker astucieux qui trouve un moyen créatif d'entrer dans une base de données autrement sécurisée.

Wyze n'est sûrement pas la seule entreprise orientée consommateur à fonctionner de cette manière ; en fait, c'est une procédure opérationnelle standard. Heureusement, nous entrons dans une nouvelle ère où il est possible d'offrir aux consommateurs une pleine confidentialité et une excellente expérience utilisateur. Chez IoTeX, nous ne recueillons même pas les données utilisateurs en premier lieu, donc la catastrophe de Wyze est architectoniquement impossible. C'est le cœur de la mission d'IoTeX — délivrer des produits abordables, fonctionnels et centrés sur l'utilisateur au marché de masse, où les utilisateurs sont ceux qui ont un contrôle total sur leurs données.

Comment les caméras de sécurité Nest & Ring se font pirater

Les piratages au niveau des dispositifs ont produit des titres incroyablement choquants mais pertinents ces derniers temps. Ces types de piratages accordent aux hackers un accès total à un dispositif, leur permettant de faire tout ce que le propriétaire du dispositif peut faire. Par exemple, les intrus derrière le piratage notoire de Nest, cité par le Washington Post, ont joué des sons d'une vidéo pornographique dans la chambre d'une jeune fille à travers la caméra Nest de la famille. Effrayant ? Oui. Invasif ? Bien sûr. Préventable ? Absolument.

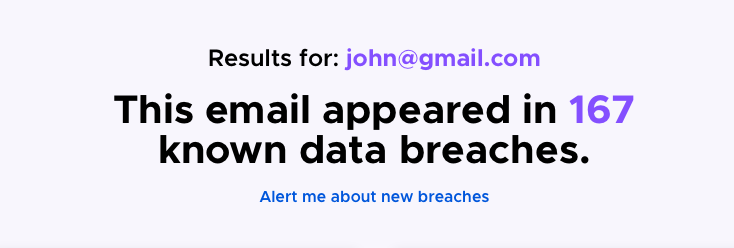

Comment ces piratages ont-ils été générés ? Étonnamment, ces hacks ne sont pas très sophistiqués, provenant généralement de hackers utilisant soit des attaques par force brute, soit en obtenant des identifiants déjà compromis (c'est-à-dire, nom d'utilisateur/mot de passe). Les hacks par force brute sont exactement ce qu'ils semblent être — les hackers écrivent des scripts pour deviner votre mot de passe (note : aujourd'hui, un mot de passe alphanumérique de 7 chiffres peut être cassé en moins de 2 secondes). Une façon plus détournée dont les mots de passe sont exposés est via la pollinisation croisée de combinaisons nom d'utilisateur/mot de passe (c'est-à-dire votre "Identité Internet") pour les sites Web, applications et appareils — lorsque l'une des sources est compromise, les hackers achètent la base de données des identifiants sur le dark web et se connectent massivement à Nest, Ring et d'autres appareils IoT pour semer le chaos parmi des personnes non averties.

Presque chaque utilisateur régulier d'Internet a eu au moins un de ses mots de passe divulgué dans une violation de données en ligne. Vérifiez si vous avez été victime d'une violation de données en vérifiant votre adresse e-mail à l'aide de cet outil de Mozilla.

En réponse aux récents hacks de Nest, Google a esquivé sa responsabilité en blâmant les utilisateurs pour ne pas avoir utilisé des mots de passe uniques lors de la configuration de leurs appareils. Chez IoTeX, nous croyons que les entreprises de trillions de dollars ne devraient pas blâmer les utilisateurs pour ne pas avoir sécurisé correctement leurs appareils — plutôt, des cadres de sécurité et de confidentialité appropriés devraient être intégrés dans les appareils IoT dès le départ.

Comment Ucam utilise la blockchain pour fournir la sécurité et la confidentialité dont vous avez besoin

Au milieu des récents titres ayant terni la confiance des consommateurs dans les appareils IoT, en particulier les caméras de sécurité domestiques, IoTeX est déterminé à introduire une toute nouvelle catégorie de dispositifs "Alimentés par IoTeX" qui présentent une sécurité améliorée, sont construits sur une philosophie centrée sur l'utilisateur, et offrent la pleine propriété des données et la confidentialité des consommateurs. Pour y parvenir, IoTeX a utilisé la blockchain dans la conception de Ucam pour deux raisons cruciales :

- Identité et connexion sécurisées par blockchain, qui ne peuvent pas être piratées par force brute et sont distinctes de l'"Identité Internet" d'un utilisateur

- Émission décentralisée de clés de chiffrement, pour garantir que seuls les utilisateurs ont accès à leurs données, leur identité, et leur confidentialité

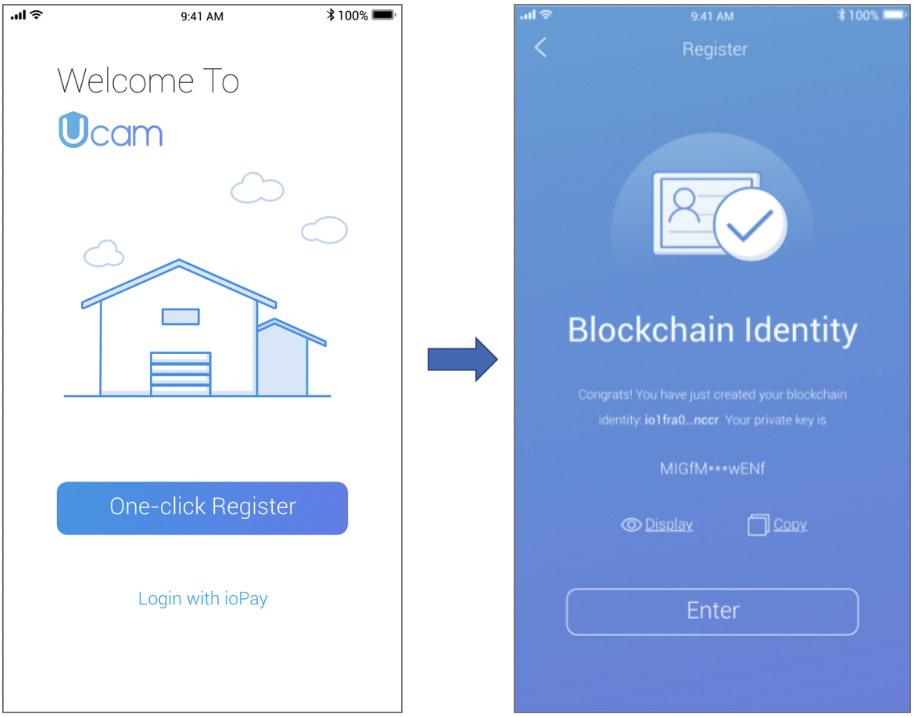

La première manière dont Ucam utilise la blockchain est pour une configuration en un clic pour créer une identité de blockchain IoTeX sécurisée (c'est-à-dire, une paire de clés publique/privée) pour l'utilisateur. Contrairement aux connexions traditionnelles d'applications/appareils, les clés publique/privée de blockchain sont impossibles à pirater par force brute. De plus, cette paire de clés publique/privée est unique par rapport à toutes les autres combinaisons nom d'utilisateur/mot de passe ("Identité Internet") utilisées pour se connecter à des sites Web et des applications. Cette application de l'identité basée sur la blockchain est un important garde-fou pour les consommateurs et permettra de réduire considérablement les plus grandes sources de piratages de caméras de sécurité au niveau des appareils décrites dans la section ci-dessus.

Note : la sécurité est un défi sans fin. À mesure que de nouvelles mesures de sécurité sont mises en œuvre, les hackers créent toujours de nouvelles voies d'accès à nos appareils et à nos données. Nous recommandons fortement à notre communauté de propager les meilleures pratiques pour prévenir les attaques émergentes par mot de passe, réseau et ingénierie sociale.

La deuxième manière dont Ucam utilise la blockchain est de décerner des clés de chiffrement aux propriétaires de Ucam de manière décentralisée. Aujourd'hui, les entreprises centralisées sont celles qui créent des clés de chiffrement, fournissant une copie à l'utilisateur et en conservant une copie pour elles-mêmes. La mauvaise gestion des données des utilisateurs sous la supervision d'entreprises centralisées a laissé des masses d'informations personnelles sensibles exposées sur le dark web. Il est temps d'adopter des appareils qui fonctionnent pour nous, et non pour les entreprises.

Avec Ucam, VOUS et seulement VOUS êtes le seul propriétaire de la clé de chiffrement et le seul à pouvoir accéder à vos données — ni IoTeX, ni Tenvis, ni les fournisseurs de Cloud, ni personne d'autre ! L'émission décentralisée des clés de chiffrement par Ucam est associée à d'autres innovations technologiques, telles que des capacités de calcul à la périphérie intégrées, pour fournir aux utilisateurs une confidentialité totale des données et des fonctionnalités complètes.

Contrairement à d'autres caméras basées sur le Cloud, tout le traitement (par exemple, le chiffrement, la détection de mouvement, l'audio bidirectionnel) est effectué « à la périphérie ». Cela élimine la nécessité d'utiliser un Cloud centralisé pour stocker/computer des données — tous les calculs critiques sont effectués directement sur l'appareil Ucam ou sur le téléphone mobile de l'utilisateur. En conséquence, devenir victime de violations massives de données en raison de négligences d'entreprise n'est tout simplement pas possible. Avec Ucam, vous contrôlez totalement vos données, votre identité et votre vie privée.

Pour plus de détails sur Ucam, veuillez visiter https://iotex.io/ucam.

À propos d'IoTeX

Fondé en tant que plateforme open source en 2017, IoTeX construit l'Internet des Choses Fiables, où toutes les « choses » physiques et virtuelles — humains, machines, entreprises et DApps — peuvent échanger des informations et de la valeur à l'échelle mondiale.

Soutenu par une équipe mondiale de plus de 30 scientifiques et ingénieurs de recherche de premier plan, IoTeX combine blockchain, matériel sécurisé et identité décentralisée pour habiliter des réseaux IoT intelligents et des économies de machines. En servant de tissu de confiance décentralisé pour l'IoT, IoTeX va favoriser l'avenir décentralisé en « connectant le monde physique, bloc par bloc ».

Page d'accueil | Twitter | Telegram ANN | Groupe Telegram

Youtube | Medium | Reddit | Rejoignez-nous