L'informatique confidentielle redéfinit la décentralisation

Every blockchain company worth its salt claims to be decentralized in one way or another. While decentralization is a protean term, there is one meaning that cuts to the bone of the concept: Decentralization means giving individuals power over the code that processes their data.

« Nous avons longtemps pu protéger les données au repos et en transit avec un chiffrement de bout en bout. Mais exécuter du code sur ces données nécessitait un déchiffrement — ouvrant un trou de sécurité béant qui signifiait que les données personnelles étaient manipulables par le tiers qui contrôlait le code. L'informatique confidentielle protège les données en cours d'utilisation pour la première fois en isolant une boîte noire au sein du CPU qui déchiffre, effectue des calculs sur, et rechiffre les données de manière si privée que même le système d'exploitation local ne sait pas ce qui se passe. C'est ça, l'informatique confidentielle. »

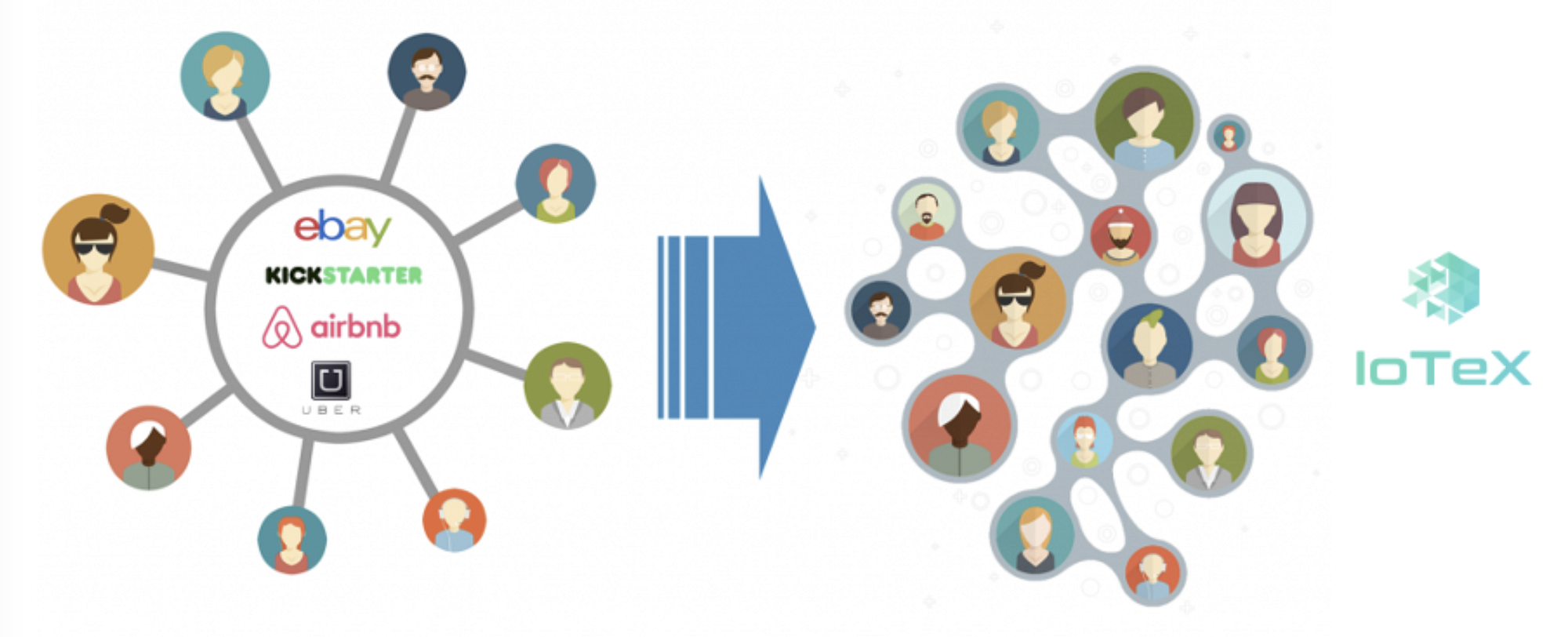

Chaque entreprise de blockchain qui se respecte affirme être décentralisée d'une manière ou d'une autre. Bien que la décentralisation soit un terme protéiforme, il y a un sens qui va droit au but : La décentralisation signifie donner aux individus le pouvoir sur le code qui traite leurs données.

C'est contre-intuitif, mais avoir le contrôle du code qui traite vos données est arguably encore plus important que de contrôler les données elles-mêmes. Pour citer Andreas Antonopoulos :

« Si vous contrôlez le code, vous contrôlez où les données sont traitées. Il n'importe donc pas si les données sont décentralisées au départ ; elles finiront par se centraliser à l'endroit où elles sont traitées et manipulées. »

Internet était un web de sites auto-hébergés dans les premiers jours fœtaux du milieu des années 90. Le Facebook avant Facebook consistait à exécuter un serveur depuis votre maison qui hébergeait une page web avec votre biographie dessus. Les premiers temps d'internet étaient décentralisés parce que chacun contrôlait le code qui faisait fonctionner son site web.

La plupart des nouveaux réseaux commencent par être décentralisés avant qu'une institution organisatrice ne consolide le pouvoir. Cela est vrai pour les factions politiques ainsi que pour les réseaux informatiques. Rejoindre un réseau alors qu'il est encore décentralisé signifie souvent devenir un paria. En 1995, Bill Gates a participé à l'émission de Letterman où Dave a dit : « Je pense qu'un de ces jours je vais obtenir l'un de ces trucs [ordinateurs]... » après l'avoir taquiné. Internet était encore décentralisé et donc ses utilisateurs étaient des parias dignes de moquerie.

La barrière à l'entrée et l'invitation à la moquerie que les utilisateurs d'internet ont subies à l'époque sont similaires à la situation des accros qui exécutent des nœuds complets de blockchain aujourd'hui. Quand j'ai monté mon premier équipement de minage Ethereum début 2016, mes amis m'ont dit de « passer à autre chose que le blockcoin. » Ethereum est décentralisé. Mais dans les deux cas, la décentralisation signifiait être peu cool et laborieux.

Aujourd'hui, internet est centralisé et accessible, donc tout le monde l'utilise. Mais la centralisation de l'exécution a un coût en ce qui concerne la manipulation de vos données : Partager une photo sur Instagram ? D'abord, vous devrez partager votre position, des données de reconnaissance faciale, et votre bibliothèque multimédia. Jouer une chanson était autrefois un acte anonyme. Maintenant, Spotify veut votre position juste pour diffuser de la musique.

Ethereum, en théorie, offre un répit : Toute la décentralisation du premier internet avec la puissance et la facilité des applications modernes. Comment ? Vous décentralisez l'exécution du code. L'ironie est que ce processus de redécentralisation a suscité la même réaction négative que celle que l'internet décentralisé initial a inspirée en premier lieu. La décentralisation n'est-elle qu'un remède contre le manque de style ?

Peut-être. Du moins tant que la décentralisation implique des choses encombrantes et lentes. Ethereum et le web 3.0 sont encore trop lents et coûteux pour rivaliser avec le web 2.0 à une échelle quelconque. Le piratage de la DAO a mis l'expérience Ethereum à genoux en 2016 lorsque 15 % de l'offre totale d'Ether était bloquée dans un seul contrat intelligent qui a mal fonctionné. La DAO inclus, les premiers cas d'utilisation d'Ethereum ont été principalement financiers : ICO pour lever des fonds pour des startups en 2017, et finance décentralisée pour perturber Wall Street aujourd'hui. Ethereum est un pari dont les dés sont encore en train de rouler. Nous ne savons pas quel sera le résultat final.

Le principal défi auquel Ethereum est confronté est la décentralisation de l'exécution du code à grande échelle en utilisant uniquement une blockchain. Les blockchains sont des machines de confiance qui fixent une barre haute pour ce qui est ajouté à elles. Leur lenteur est une caractéristique, pas un défaut. Mais que se passerait-il si nous utilisions la blockchain comme source unique de vérité pour gérer des propriétés numériques rares telles que de l'argent et des identifiants d'authentification tout en laissant l'exécution du code à grande échelle et décentralisée à d'autres technologies, plus évolutives ?

Une de ces technologies s'appelle informatique confidentielle. L'informatique confidentielle existe depuis des décennies, mais elle a reçu un coup de pouce majeur en 2015 lorsque Intel a introduit SGX pour garder les données sécurisées tout en étant utilisées. Nous avons longtemps pu protéger les données au repos et en transit avec chiffrement de bout en bout. Mais exécuter du code sur ces données nécessitait un déchiffrement — ouvrant un trou de sécurité béant qui signifiait que les données personnelles étaient manipulables par le tiers qui contrôlait le code. L'informatique confidentielle protège les données en cours d'utilisation pour la première fois en isolant une boîte noire au sein du CPU qui déchiffre, effectue des calculs sur, et rechiffre les données de manière si privée que même le système d'exploitation local ne sait pas ce qui se passe. Cette boîte noire est appelée un Environnement d'Exécution Sécurisé ou TEE.

En plus des serveurs Intel SGX, les TEE sont également applicables dans des facteurs de forme plus petits pour les dispositifs IoT de périphérie, où les processus critiques de sécurité, d'autorisation et cryptographiques qui sont généralement exécutés sur un serveur centralisé sont exécutés localement sur le dispositif lui-même. Cette approche de computation sans latence « à la périphérie » est primordiale lorsqu'une voiture autonome doit décider s'il faut freiner lorsque un piéton se précipite devant elle.

Il est intéressant de noter que ce concept de distribution de la charge de travail d'un serveur centralisé à un réseau distribué de nœuds/appareils est ce qui sous-tend à la fois la blockchain et le calcul en périphérie — il n'est pas surprenant que lorsqu'ils sont combinés, ils ont le pouvoir de changer le paysage informatique pour toujours. Le Pebble bientôt publié par IoTeX, construit en partenariat avec Nordic Semiconductor, est un de ces appareils de périphérie avec un TEE intégré pour fournir une vérifiabilité de bout en bout de toutes les données générées ainsi que de tous les calculs effectués à la périphérie. Pebble est le couteau suisse des trackers offrant des lectures de GPS, orientation de vibration et choc, température, humidité des gaz, pression et lumière ambiante.

L'informatique confidentielle signifie que les utilisateurs peuvent être confiants que le code exécuté à l'intérieur d'un TEE est à la fois inviolable et sécurisé, éliminant ainsi la nécessité de faire confiance à une partie centrale. En fait, on peut même dire qu'un dispositif IoT habilité par TEE est un proxy pour une blockchain — les deux sont des tiers impartiaux qui fournissent la vérifiabilité de toutes les entrées, processus et sorties. Lorsqu'ils sont combinés, la blockchain fait ce qu'elle fait le mieux en fournissant des identifiants de confiance aux utilisateurs et dispositifs pour la provenance et l'immuabilité des données, tandis que les serveurs habilités TEE et les dispositifs de périphérie font ce qu'ils font le mieux en exécutant du code sur ces données de manière digne de confiance à grande échelle.

La pile technologique d'IoTeX embrasse cette combinaison puissante et réinvente ce que signifie la décentralisation pour l'Internet des objets (IoT). Parce que l'informatique confidentielle se déroule au niveau matériel, sa capacité à décentraliser les réseaux de dispositifs est aussi évidente que révolutionnaire.

À propos d'IoTeX

Fondée en tant que plateforme open-source en 2017, IoTeX construit l'Internet des Choses de Confiance, un écosystème ouvert où toutes les « choses » — humains, machines, entreprises et DApps — peuvent interagir avec confiance et confidentialité. Soutenue par une équipe mondiale de 30+ meilleurs chercheurs et ingénieurs, IoTeX combine blockchain, matériel sécurisé et informatique confidentielle pour permettre des dispositifs, réseaux et économies IoT de prochaine génération. IoTeX va donner du pouvoir à la future économie décentralisée en « connectant le monde physique, brique par brique ».

En savoir plus : Site Web | Twitter | Telegram | Medium | Reddit