Mise à jour sur l'incident de sécurité : Exploit du pont ioTube et feuille de route de récupération

Résumé exécutif

Le 21 février 2026, l'équipe IoTeX a identifié et est passée à une réponse d'urgence suite à une violation de sécurité affectant ioTube, le pont multi-chaînes d'IoTeX. L'exploit a été isolé spécifiquement du côté Ethereum. Nous fournissons ce rapport complet pour décrire ce qui s'est passé, l'état des fonds et notre chemin à suivre pour la récupération et la compensation. Notre analyse judiciaire indique qu'il s'agissait d'une opération sophistiquée et professionnelle avec des connexions possibles à des exploits DeFi de haut niveau précédents. Les détails d'attribution complets seront inclus dans le rapport post-mortem.

Qu'est-ce que Safe

Tout d'abord, nous voulons clarifier l'ampleur de cet incident pour rassurer notre communauté :

- La chaîne IoTeX L1 est sécurisée : La chaîne IoTeX Layer 1, son mécanisme de consensus et tous les contrats intelligents natifs n'ont pas été COMPROMIS. compromis.

- Les actifs des utilisateurs sur IoTeX et les échanges sont sécurisés : Vos jetons IOTX sur la chaîne IoTeX et au sein des échanges centralisés ne sont pas affectés.

- Exploitation isolée : La violation a été strictement isolée aux contrats de pont du côté Ethereum d'ioTube. Les contrats de pont sur d'autres chaînes comme BSC et Base n'ont pas été affectés.

L'incident : Cause racine et analyse technique

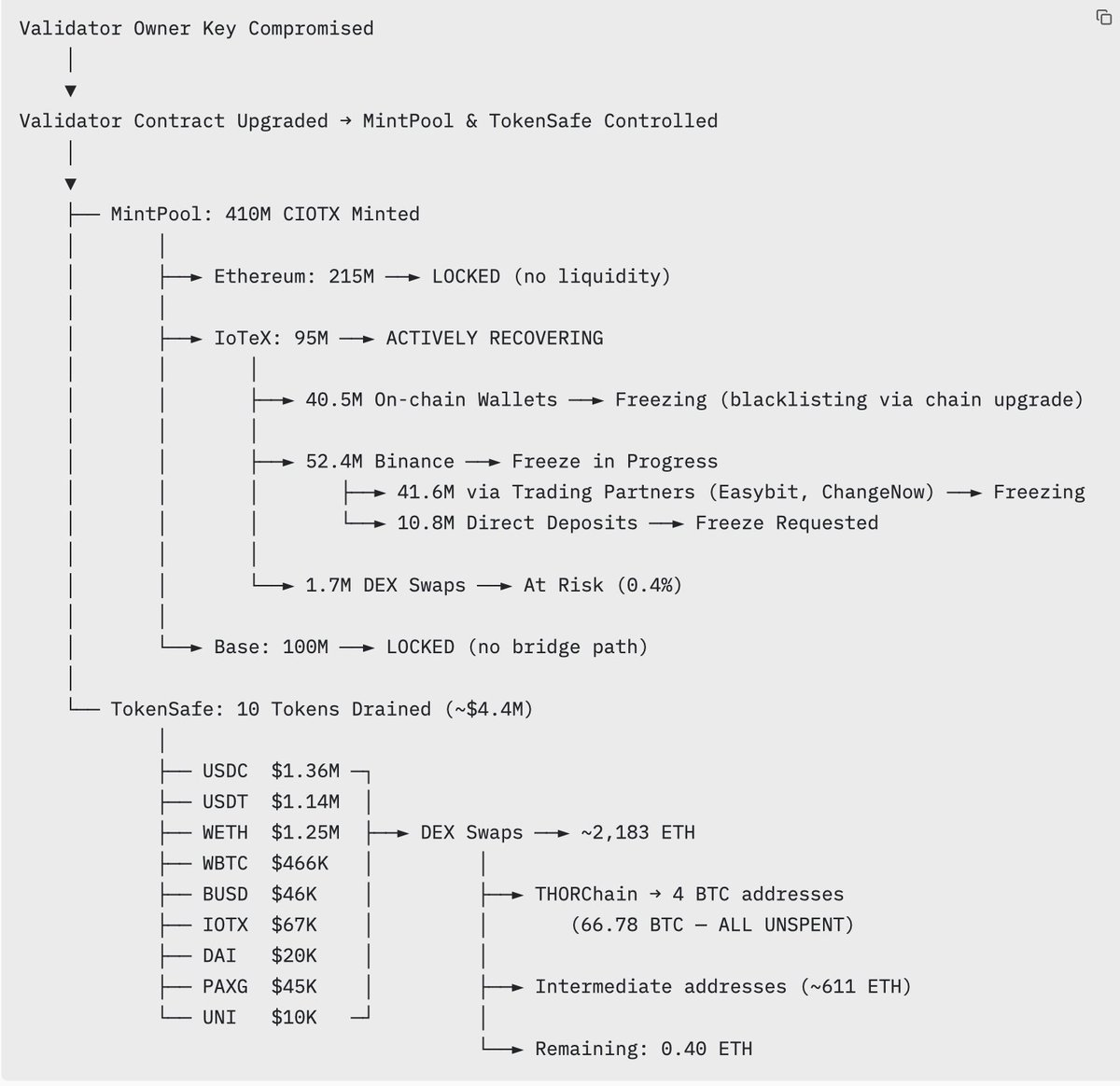

L'attaque a ciblé le côté Ethereum du pont ioTube à travers une chaîne sophistiquée en quatre étapes :

- Compromission de la clé du validateur : Le compte propriétaire du contrat de validateur sur Ethereum a été compromis, accordant à l'attaquant un contrôle administratif.

- Mise à niveau malveillante : L'attaquant a utilisé cet accès pour mettre à niveau le contrat de validateur vers une version malveillante qui a contourné toutes les vérifications de signature et de validation.

- Prise de contrôle du contrat : Avec la couche de validation subvertie, l'attaquant a pris le contrôle du MintPool (émission de jetons) et du TokenSafe (réserve d'actifs).

- Drainage d'actifs : L'attaquant a émis 410M CIOTX et drainé environ 4,4M $ en divers jetons des réserves du pont.

État actuel des actifs et efforts de récupération

Nous avons détecté l'incident dans les heures qui ont suivi et avons pris des mesures immédiates pour contenir les dégâts. Notre traçage sur chaîne confirme que la grande majorité des actifs volés sont déjà sécurisés :

Partie A : 410M CIOTX (MintPool)

L'attaquant a frappé 410 millions de CIOTX. Grâce à notre protocole de réponse rapide, plus de 86 % de tous les jetons frappés sont déjà verrouillés ou en cours de gel — des actifs que nous pouvons sécuriser directement grâce à nos propres contrôles au niveau de la chaîne. Un autre 12,8 % (52,4 millions d'IOTX) a été tracé vers Binance, où nous travaillons activement avec Binance et nos partenaires commerciaux pour geler. Seul 0,4 % (1,7 million) a été échangé sur DEX et est considéré comme à risque.

- Ethereum et Base (315M CIOTX):Ils sont complètement verrouillés sans liquidité ni chemin de pont.

- IoTeX Chain (95M IOTX): Récupération active. Le traçage complet sur la chaîne est terminé. Sur les 95M :

- 40,5M reste dans les portefeuilles des attaquants — Nous avons identifié 29 adresses contrôlées par des attaquants sur la chaîne IoTeX et nous les mettons toutes sur liste noire via un correctif au niveau de la chaîne. En ce moment, nous distribuons un correctif aux délégués de la chaîne.

- 52,4M a été déposé sur Binance — dont 41,6M a été acheminé par l'intermédiaire de partenaires commerciaux (Easybit, ChangeNow, etc.). Nous travaillons activement avec Binance et ces partenaires commerciaux pour geler tous les fonds déposés.

1,7 M a été échangé sur DEX — déjà converti en d'autres tokens. C'est la seule partie considérée comme à risque, représentant seulement 0,4 % du CIOTX total minté.

Partie B : Réserves de pont (TokenSafe)

L'attaquant a converti des jetons de réserve volés (y compris USDC, USDT, WBTC, WETH et d'autres actifs) en environ 2 183 ETH. De ce montant, environ 1 572 ETH a été transféré vers Bitcoin via THORChain, le reste étant dispersé sur des adresses Ethereum intermédiaires sous surveillance active.

- Statut : Nous avons identifié 4 adresses Bitcoin détenant un total de 66,78 BTC.

- 12V7jhcPnqnGbRFMasSW2CZVBd8qpvUgAK

- 16xusPKLMyqK68SkhfXDtic6AJPDi51tqh

- 1PN2BoHU4buDQWcrNHk9T9NBA2qX8oyYEc

- 135oSa2fobTxtHtm5dwTREDyRY2o1DG1Aw

- Surveillance : À la date de ce rapport, tout le BTC reste non dépensé. Ces adresses sont signalées et font l'objet d'une surveillance continue 24/7 par notre équipe et nos partenaires d'analyse.

Actions immédiates et calendrier de reprise

Notre équipe travaille sans relâche pour rétablir l'intégralité des services :

- Chaîne IoTeX L1 :Nous commençons à distribuer le correctif aux délégués de la chaîne maintenant ; une fois que nous aurons suffisamment de délégués corrigés en ligne, le consensus et les opérations normales reprendront automatiquement.

- Activité d'échange :Nous prévoyons que les retraits reprendront dans 24 à 48 heures, avec la fonctionnalité de dépôt qui suivra peu après.

- AMA communautaire: Nous organiserons un AMA communautaire pour plus de détails dans 24 à 48 heures.

- Plan de compensation :Un plan de compensation détaillé pour les utilisateurs du pont affectés sera publié dans les 48 heures.

- ioTube Bridge: Les opérations du pont resteront suspendues sur toutes les chaînes jusqu'à ce qu'un audit de sécurité complet et indépendant soit terminé. Nous allons également accélérer la mise en œuvre et le déploiement de IIP-55.

- Légal et criminalistique : Nous avons engagé les forces de l'ordre et des entreprises d'analytique on-chain de premier plan. Les adresses des attaquants ont été signalées sur Etherscan comme 0x6487B5006904f3Db3C4a3654409AE92b87eD442f (étiquetées comme Fake_Phishing2054654 sur etherscan).

- Prime de white-hat :Un message on-chain sera envoyé à l'attaquant offrant une prime de white-hat pour le retour volontaire des fonds.

Notre engagement envers les utilisateurs

La sécurité des actifs de notre communauté est notre priorité absolue. Nous sommes pleinement engagés à indemniser les utilisateurs concernés :

- Indemnisation: Un plan d'indemnisation détaillé pour les utilisateurs du pont affectés sera publié dans 48 heures.

- Soutien intérimaire :Les demandes de retour seront traitées manuellement au cas par cas pendant cette période.

- Transparence: Nous organiserons un AMA communautaire avec notre équipe fondatrice dans les prochaines 24 à 48 heures.

Le chemin à suivre : Renforcer notre sécurité

Cet incident est un tournant qui nous a poussés à mettre en œuvre l'un des cadres de sécurité les plus résilients et multicouches pour notre infrastructure inter-chaînes :

- Audits de sécurité rigoureux : ioTube restera en pause jusqu'à ce qu'un audit de sécurité complet et indépendant soit réalisé et que toutes les vulnérabilités soient corrigées.

- Gouvernance Décentralisée:Nous introduisons des contrôles de signature multiple et de verrouillage temporel de 24 heures pour éliminer les points de défaillance uniques. Nous accélérerons également la mise en œuvre et le déploiement de IIP-55, une proposition de gouvernance pour décentraliser la validation des ponts à travers un ensemble de validateurs multipartites.

- Mesures de sécurité intelligentes :De nouvelles limites de volume par transaction et quotidiennes sont en cours d'intégration pour contenir proactivement les risques.

- Programme de récompense pour les bugs de sécurité :Nous lançons un programme de récompense pour les bugs élargi afin de collaborer avec la communauté mondiale des hackers éthiques pour sécuriser notre écosystème.

Nous remercions la communauté IoTeX pour votre patience et votre soutien continu alors que nous naviguons ensemble dans cette reprise.

L'équipe IoTeX