Ucam của IoTeX: Sự Riêng Tư & Bảo Mật Bạn Cần

In this blog, we share how Wyze’s poor handling of user data lead to a wide scale data leak and how the hacks of Ring and Nest cameras happened, as well as how Ucam by IoTeX utilizes blockchain technology to provide the privacy and security that addresses these exploits directly.

Khi thế giới của chúng ta ngày càng trở nên kết nối, nhu cầu về an ninh và quyền riêng tư chưa bao giờ lớn đến vậy. Trong khi nhiều người trong chúng ta nhận thức được các cuộc tấn công vào dữ liệu số của mình, vấn đề thực sự trở nên nghiêm trọng khi các cuộc tấn công bắt đầu ảnh hưởng đến sức khỏe thể chất của gia đình chúng ta. Những cuộc tấn công giật gân vào Ring và Nest, cũng như vụ rò rỉ dữ liệu gần đây của Wyze, đã làm rung chuyển ngành công nghiệp IoT cho người tiêu dùng, như được tóm tắt bởi một bài viết châm chọc từ Washington Post:

“Phần mềm được thiết kế để giúp mọi người xâm nhập vào các trang web và thiết bị đã trở nên dễ sử dụng đến mức gần như là trò chơi của trẻ nhỏ, và nhiều công ty, bao gồm Nest, đã chọn cách để một số hacker lọt qua các kẽ hở.”

Các cuộc tấn công này đã phơi bày vô số thiết bị và dữ liệu của người dùng cho hacker là kết quả trực tiếp của việc thiếu chú trọng đến an ninh và quyền riêng tư. Ngược lại, IoTeX tin rằng việc ưu tiên an ninh và quyền riêng tư là điều quan trọng nhất— chúng tôi đã xây dựng Ucam để ngăn chặn những loại tấn công này và đưa người dùng vào quyền kiểm soát hoàn toàn đối với dữ liệu, danh tính và quyền riêng tư của họ.

Trong bài viết này, chúng tôi chia sẻ cách mà việc quản lý kém dữ liệu người dùng của Wyze dẫn đến một vụ rò rỉ dữ liệu quy mô lớn và cách mà các cuộc tấn công vào camera Ring và Nest đã xảy ra, cũng như cách mà Ucam của IoTeX sử dụng công nghệ blockchain để cung cấp quyền riêng tư và an ninh trực tiếp để giải quyết những lỗ hổng này.

Làm Thế Nào Rò Rỉ Dữ Liệu Quy Mô Lớn Xảy Ra

Việc quản lý kém quy mô lớn dữ liệu của người dùng bởi Wyze, một thương hiệu camera an ninh gia đình phổ biến, đã phơi bày dữ liệu nhạy cảm và thông tin tài khoản từ 2.4 triệu người dùng vào tháng 12 năm 2019. Nghiên cứu tiếp theo chỉ ra rằng lỗi đã xảy ra do sự thất trách của nhân viên, khi một quản trị viên Cloud đã không bảo vệ dữ liệu người dùng sau khi nó được chuyển đến một máy chủ thử nghiệm để thực hiện kiểm tra hành vi của người tiêu dùng.

Vụ rò rỉ dữ liệu của Wyze là một ví dụ hoàn hảo về cách mục tiêu kinh doanh truyền thống hoàn toàn không phù hợp với lợi ích của người dùng. Việc chuyển máy chủ được thực hiện nhằm tăng tốc độ mà các chỉ số kinh doanh (đọc: dữ liệu người dùng riêng tư) có thể được theo dõi và phân tích. Để làm rõ hơn, việc rò rỉ chỉ có thể xảy ra vì Wyze sở hữu và nắm giữ dữ liệu người dùng một cách trung tâm thay vì dữ liệu thuộc về (và được ủy quyền bằng sự đồng ý) của người tiêu dùng. Trên thực tế, vụ phơi bày của Wyze tệ hại hơn nhiều so với một cuộc tấn công. Việc rò rỉ dữ liệu là do một cánh cửa mở trên các máy chủ của Wyze, thay vì một hacker thông minh tìm ra cách sáng tạo để xâm nhập vào một cơ sở dữ liệu vốn đã an toàn.

Wyze chắc chắn không phải là công ty duy nhất hướng đến người tiêu dùng hoạt động theo cách này; thực tế, đây là quy trình làm việc tiêu chuẩn. May mắn thay, chúng ta đang bước vào một kỷ nguyên mới mà ở đó có thể cung cấp cho người tiêu dùng quyền riêng tư đầy đủ và trải nghiệm người dùng tuyệt vời. Tại IoTeX, chúng tôi thậm chí không thu thập dữ liệu người dùng ngay từ đầu, vì vậy thảm họa của Wyze là điều kiến trúc không thể xảy ra. Đây là cốt lõi của sứ mệnh của IoTeX — cung cấp các sản phẩm giá cả phải chăng, chức năng và tập trung vào người dùng cho thị trường đại chúng, nơi người dùng là những người có quyền kiểm soát hoàn toàn đối với dữ liệu của họ.

Làm Thế Nào Camera An Ninh Nest & Ring Bị Xâm Nhập

Các cuộc xâm nhập cấp thiết bị đã tạo ra những tiêu đề cực kỳ gây sốc nhưng cũng rất dễ hiểu gần đây. Những loại xâm nhập này cho phép hacker truy cập hoàn toàn vào một thiết bị, cho phép họ làm mọi thứ chủ sở hữu thiết bị có thể làm. Ví dụ, những kẻ xâm nhập đứng sau vụ xâm nhập nổi tiếng vào Nest, được đề cập bởi Washington Post, đã phát âm thanh từ một video khiêu dâm vào phòng của một cô gái trẻ thông qua camera Nest của gia đình. Kinh khủng? Có. Xâm phạm? Tất nhiên. Có thể ngăn chặn? Chắc chắn rồi.

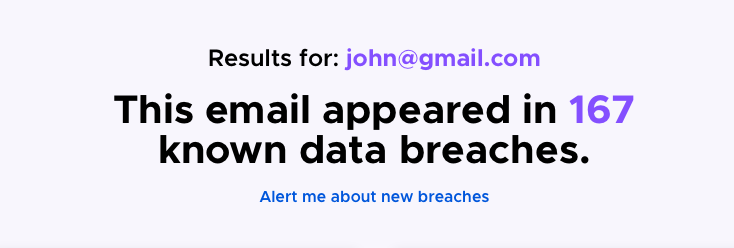

Các cuộc tấn công này bắt nguồn từ đâu? Thật bất ngờ, đây không phải là những cuộc tấn công tinh vi mà thường xuất phát từ việc các hacker thực hiện tấn công brute force hoặc lấy được thông tin đăng nhập đã bị lộ trước đó (tức là tên người dùng/mật khẩu). Các cuộc tấn công brute force chính xác như cái tên của chúng — các hacker viết kịch bản để đoán mật khẩu của bạn (lưu ý: hiện nay, một mật khẩu alphanumeric 7 ký tự có thể bị bẻ khóa trong chưa đầy 2 giây). Một cách khác mà mật khẩu bị lộ là thông qua việc trao đổi các bộ kết hợp tên người dùng/mật khẩu (tức là “Danh tính Internet” của bạn) cho các trang web, ứng dụng và thiết bị — khi một nguồn bị xâm nhập, các hacker mua cơ sở dữ liệu thông tin đăng nhập từ web đen và đăng nhập hàng loạt vào Nest, Ring và các thiết bị IoT khác để gây rối cho những người không nghi ngờ gì.

Gần như mọi người dùng Internet thông thường đều đã có ít nhất một trong những mật khẩu của họ bị lộ trong một vụ rò rỉ dữ liệu trực tuyến. Kiểm tra xem bạn có phải là nạn nhân của một vụ rò rỉ dữ liệu hay không bằng cách kiểm tra địa chỉ email của bạn thông qua công cụ này từ Mozilla.

Để phản ứng với các cuộc tấn công Nest gần đây, Google đã lẩn tránh trách nhiệm bằng cách đổ lỗi cho người dùng vì không sử dụng mật khẩu độc nhất khi thiết lập thiết bị của họ. Tại IoTeX, chúng tôi tin rằng các công ty trị giá hàng triệu đô la không nên đổ lỗi cho người dùng vì không bảo mật thiết bị của họ đúng cách — thay vào đó, các khung bảo mật và quyền riêng tư thích hợp nên được tích hợp sẵn vào các thiết bị IoT.

Cách Ucam Sử Dụng Blockchain Để Cung Cấp Bảo Mật & Quyền Riêng Tư Mà Bạn Cần

Giữa các tiêu đề gần đây đã làm tổn hại lòng tin của người tiêu dùng vào các thiết bị IoT, đặc biệt là camera an ninh tại nhà, IoTeX quyết tâm giới thiệu một lớp thiết bị hoàn toàn mới có tên “Powered by IoTeX” được cải thiện về bảo mật, dựa trên triết lý hướng đến người dùng, và cung cấp quyền sở hữu dữ liệu và quyền riêng tư đầy đủ cho người tiêu dùng. Để đạt được điều này, IoTeX đã sử dụng blockchain trong thiết kế Ucam với hai mục đích quan trọng:

- Danh tính & Đăng nhập Blockchain An Toàn, không thể bị tấn công brute force và tách biệt với “Danh tính Internet” của một người

- Phát Hành Khóa Mã Hóa Phi Tập Trung, để đảm bảo người dùng là những người duy nhất có quyền truy cập vào dữ liệu, danh tính và quyền riêng tư của họ

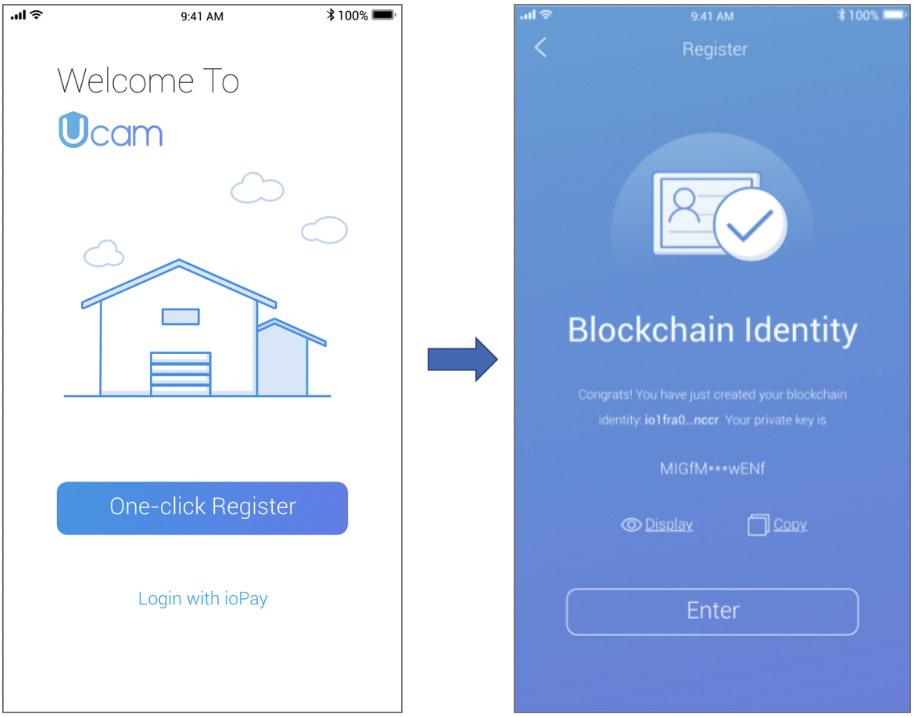

Cách đầu tiên mà Ucam sử dụng blockchain là để thiết lập một danh tính blockchain IoTeX an toàn chỉ với một cú nhấp chuột (tức là, cặp khóa công khai/riêng tư) cho người dùng. Khác với đăng nhập ứng dụng/thiet bị truyền thống, các khóa công khai/riêng tư trên blockchain không thể bị tấn công brute force. Hơn nữa, cặp khóa công khai/riêng tư này là duy nhất so với tất cả các bộ kết hợp tên người dùng/mật khẩu khác (“Danh tính Internet”) được sử dụng để đăng nhập vào các trang web và ứng dụng. Ứng dụng của danh tính dựa trên blockchain này là một biện pháp bảo vệ quan trọng cho người tiêu dùng, và sẽ giảm thiểu rất lớn các nguồn lớn nhất gây ra các cuộc tấn công camera an ninh cấp thiết bị như đã mô tả trong phần trên.

Lưu ý: bảo mật là một thách thức không bao giờ kết thúc. Khi các biện pháp bảo vệ mới được thực hiện, các hacker luôn tạo ra những con đường mới để truy cập vào thiết bị và dữ liệu của chúng ta. Chúng tôi rất khuyến khích cộng đồng của mình sử dụng những thực hành tốt nhất để ngăn chặn các cuộc tấn công password, mạng và kỹ thuật xã hội mới nổi.

Cách thứ hai mà Ucam sử dụng blockchain là để cấp phát khóa mã hóa cho các chủ sở hữu Ucam một cách phi tập trung. Hiện nay, các tập đoàn tập trung là những đơn vị tạo ra các khóa mã hóa, cung cấp một bản sao cho người dùng và giữ một bản sao cho chính họ. Việc quản lý không tốt dữ liệu của người dùng dưới sự giám sát của các tập đoàn tập trung đã để lộ một lượng lớn thông tin cá nhân nhạy cảm trên web đen. Đã đến lúc chấp nhận những thiết bị mà chúng tôi biết hoạt động cho chúng tôi, không phải cho các công ty.

Với Ucam, BẠN và chỉ BẠN là chủ sở hữu duy nhất của chìa khóa mã hóa và là người duy nhất có thể truy cập dữ liệu của bạn — không phải IoTeX, không phải Tenvis, không phải các nhà cung cấp Cloud, không ai cả! Việc phát hành chìa khóa mã hóa phi tập trung của Ucam đi đôi với các đổi mới công nghệ khác, chẳng hạn như khả năng tính toán biên tích hợp, để cung cấp cho người dùng quyền riêng tư dữ liệu toàn diện và các tính năng đầy đủ.

Khác với các camera dựa trên Cloud khác, tất cả các quá trình (ví dụ: mã hóa, phát hiện chuyển động, âm thanh hai chiều) được thực hiện "tại chỗ". Điều này loại bỏ nhu cầu sử dụng Cloud tập trung để lưu trữ/tính toán dữ liệu — tất cả việc tính toán quan trọng được thực hiện trực tiếp trên thiết bị Ucam hoặc điện thoại di động của người dùng. Do đó, việc trở thành nạn nhân của các vụ rò rỉ dữ liệu quy mô lớn do sự cẩu thả của các công ty là điều không thể xảy ra. Với Ucam, bạn hoàn toàn kiểm soát dữ liệu, danh tính và quyền riêng tư của mình.

Để biết thêm chi tiết về Ucam, vui lòng truy cập https://iotex.io/ucam.

Về IoTeX

Được thành lập như một nền tảng mã nguồn mở vào năm 2017, IoTeX đang xây dựng Internet của những Đối tượng Đáng tin cậy, nơi tất cả các "đối tượng" vật lý và ảo — con người, máy móc, doanh nghiệp và DApps — có thể trao đổi thông tin và giá trị trên quy mô toàn cầu.

Được hỗ trợ bởi một đội ngũ toàn cầu gồm 30+ nhà nghiên cứu và kỹ sư hàng đầu, IoTeX kết hợp blockchain, phần cứng an toàn và danh tính phi tập trung để trao quyền cho các mạng IoT thông minh và các nền kinh tế máy móc. Bằng cách hoạt động như một kết cấu niềm tin phi tập trung cho IoT, IoTeX sẽ trao quyền cho thế giới phi tập trung trong tương lai bằng cách "kết nối thế giới vật lý, từng khối một".