IoTeXのUcam: あなたに必要なプライバシーとセキュリティ

In this blog, we share how Wyze’s poor handling of user data lead to a wide scale data leak and how the hacks of Ring and Nest cameras happened, as well as how Ucam by IoTeX utilizes blockchain technology to provide the privacy and security that addresses these exploits directly.

私たちの世界がよりつながるにつれて、セキュリティとプライバシーの必要性はこれまで以上に高まっています。私たちの多くはデジタルデータに対するハッキングを意識していますが、ハッキングが家族の身体的な健康に影響を及ぼし始めると、その問題は本当に身近に感じます。RingやNestの衝撃的なハッキング、さらには最近のWyzeのデータ漏洩は、消費者向けIoT産業を根底から揺るがしました。これをまとめたのが、ワシントンポストの記事です:

「ウェブサイトやデバイスに侵入するために設計されたソフトウェアは、使いやすくなり過ぎて、ほとんど子供でもできるほどになり、多くの企業が、Nestを含む、一部のハッカーを見逃すことを選択しています。」

これらの攻撃は、無数のユーザーデバイスやデータをハッカーにさらすことになり、セキュリティとプライバシーの強調が不十分な結果です。それに対して、IoTeXはセキュリティとプライバシーを最優先すると信じています。私たちはUcamを構築し、これらの攻撃を防ぎ、ユーザーが自分のデータ、アイデンティティ、およびプライバシーを完全にコントロールできるようにしました。

このブログでは、Wyzeのユーザーデータの不適切な取り扱いがどのように大規模なデータ漏洩につながったのか、RingとNestのカメラのハッキングがどのように発生したのか、さらにIoTeXのUcamがブロックチェーン技術を活用してこれらの脆弱性に直接対応するプライバシーとセキュリティを提供する方法について共有します。

大規模データ漏洩が発生する方法

人気のあるホームセキュリティカメラブランドWyzeによるユーザーデータの大規模な不適切管理により、2019年12月には240万人のユーザーの機密データおよびアカウント情報が漏洩しました。フォローアップ調査によると、このエラーは従業員の怠慢によって発生し、クラウド管理者がユーザーデータをテストサーバーに移動した後に保護しなかったことが原因です。消費者行動テストを実施するためでした。

Wyzeのデータ漏洩は、従来のビジネス目標がユーザーにとっての利益と直接的に不一致となることの完璧な例です。サーバー転送は、ビジネスメトリック(つまり、プライベートなユーザーデータ)を追跡および分析できる速度を向上させるために行われました。すなわち、漏洩が可能だったのはWyzeがユーザーデータを中央で所有し保持していたためであり、データが消費者によって(許可を得て)所有されていたわけではありません。実際、Wyzeの漏洩はハッキングよりもはるかに悪いものでした。このデータ漏洩は、Wyzeのサーバーに開いているドアから発生したものであり、予防可能なものでした。

Wyzeは、このように運営している消費者向け企業の唯一の存在ではありません。実際、これは標準的な運用手順です。幸いなことに、私たちは新しい時代に突入しており、消費者に完全なプライバシーと素晴らしいユーザー体験を提供することが可能です。IoTeXでは、そもそもユーザーデータを収集しないため、Wyzeの災害はアーキテクチャ的に不可能です。これがIoTeXのミッションの核心です — 手頃で機能的でユーザー中心の製品を大衆市場に提供し、ユーザーが自分のデータを完全にコントロールできるようにすることです。

NestとRingのセキュリティカメラがハッキングされる方法

デバイスレベルのハッキングは、最近非常に衝撃的かつ関連性のある見出しを生み出しています。これらのタイプのハッキングは、ハッカーにデバイスへの完全なアクセスを許可し、デバイスの所有者ができるすべてのことを行うことを可能にします。例えば、ワシントンポストが引用した悪名高いNestのハッキングでは、侵入者は家族のNestカメラを通して若い女の子の部屋でポルノビデオの音を再生しました。気持ち悪いですか?はい。侵害的ですか?もちろん。防げますか?絶対に。

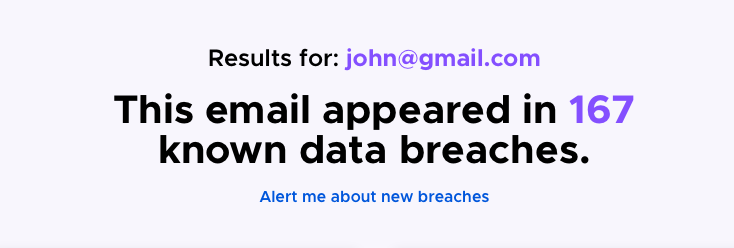

これらのハッキングはどのようにして発生するのでしょうか?驚くべきことに、これらは非常に高度なハッキングではなく、一般的にはハッカーが総当たり攻撃を行ったり、過去に侵害されたログイン情報(つまり、ユーザー名/パスワード)を入手したりすることから派生しています。総当たり攻撃は、その名の通りのもので、ハッカーがスクリプトを書いてあなたのパスワードを推測します (注:今日では、 7桁の英数字のパスワードは2秒未満で解読されることがあります)。パスワードが露出するもう一つの間接的な方法は、Webサイト、アプリ、デバイスのユーザー名/パスワードの組み合わせ(つまり、「インターネットアイデンティティ」)の交差汚染です — 一つのソースが侵害されると、ハッカーはダークウェブからログインデータベースを購入し、Nest、Ring、その他のIoTデバイスに大量ログインして、無防備な人々に混乱をもたらします。

ほぼすべての通常のインターネットユーザーは、少なくとも一度はオンラインデータ侵害によって自分のパスワードが漏洩したことがあります。自分がデータ侵害の被害者かどうかを確認するには、このMozillaのツールを使用して、メールアドレスをチェックしてください。

最近のNestハッキングに対する対応として、Googleはデバイス設定時にユニークなパスワードを使用しなかったユーザーを非難し、責任を回避しました。IoTeXでは、兆ドル企業がユーザーのデバイスのセキュリティを適切に確保しなかったためにユーザーを責めるべきではなく、むしろ、適切なセキュリティとプライバシーのフレームワークは、IoTデバイスに標準で組み込まれるべきです。

Ucamがセキュリティとプライバシーを提供するためにブロックチェーンを使用する方法

最近のヘッドラインは、特に家庭用セキュリティカメラにおいてIoTデバイスに対する消費者の信頼を損なっていますが、IoTeXは、強化されたセキュリティを備え、ユーザー中心の哲学に基づき、消費者データの完全な所有権とプライバシーを提供する全く新しいクラスの「Powered by IoTeX」デバイスを導入することを決意しています。これを実現するために、IoTeXは、Ucamの設計において2つの重要な目的のためにブロックチェーンを活用しました:

- 安全なブロックチェーンアイデンティティとログイン、これは総当たり攻撃に対して脆弱ではなく、ユーザーの「インターネットアイデンティティ」から独立しています。

- 暗号鍵の分散発行、これにより、ユーザーだけが自分のデータ、アイデンティティ、およびプライバシーにアクセスできるようになります。

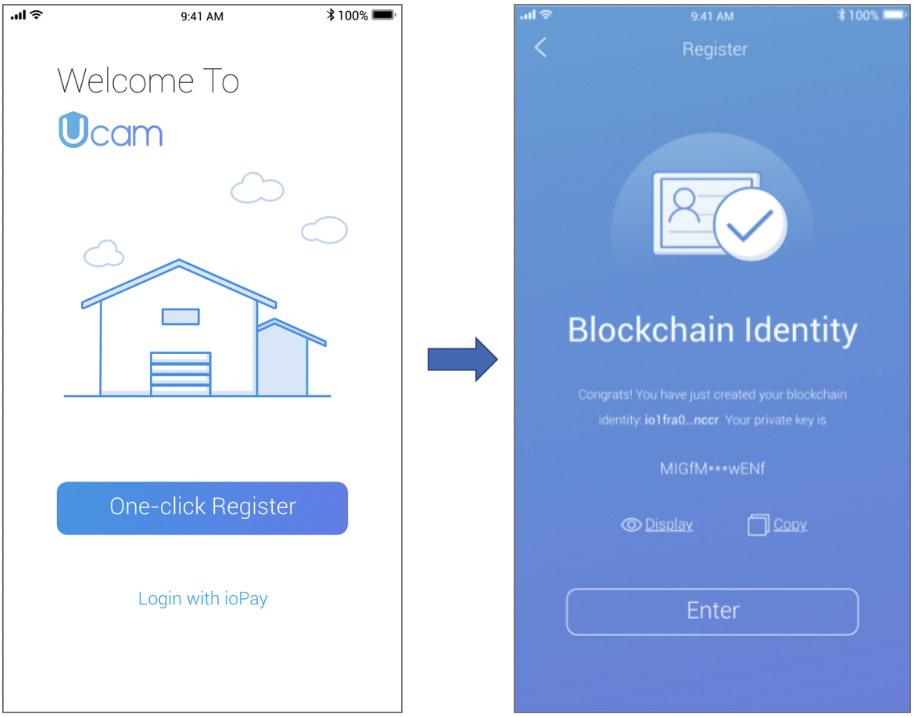

Ucamがブロックチェーンを使用する最初の方法は、ワンクリックで安全なIoTeXブロックチェーンアイデンティティを作成するため(つまり、公開鍵/秘密鍵のペア)です。従来のアプリ/デバイスのログインとは異なり、ブロックチェーンの公開鍵/秘密鍵は総当たり攻撃されることは不可能です。さらに、この公開鍵/秘密鍵のペアは、Webサイトやアプリにログインするために使用される他のすべてのユーザー名/パスワードの組み合わせ(「インターネットアイデンティティ」)とは異なるものです。このブロックチェーンベースのアイデンティティの適用は、重要な消費者の保護となり、上記のセクションで説明したデバイスレベルのセキュリティカメラハッキングの最大の原因を大幅に軽減します。

注:セキュリティは終わりのない課題です。新しいセキュリティ対策が実施されるにつれて、ハッカーは常に私たちのデバイスやデータにアクセスする新しい経路を作成しています。私たちはコミュニティに対して、ベストプラクティスを利用して、新たなパスワード、ネットワーク、社会工学攻撃を防ぐことを強くお勧めします。

Ucamがブロックチェーンを使用する二つ目の方法は、Ucamの所有者に暗号鍵を分散的に発行することです。今日、中央集権的な企業が暗号鍵を作成し、ユーザーに一つのコピーを提供し、自分たちのためにもコピーを保有しています。中央集権的な企業の監督の下でユーザーデータが適切に管理されていない結果、大量の敏感な個人情報がダークウェブに曝露されています。私たちにとって機能するデバイスを採用する時が来ました。

Ucamでは、あなたとあなただけが暗号鍵の唯一の所有者であり、あなたのデータにアクセスできる唯一の人です — IoTeXでも、Tenvisでも、クラウドプロバイダーでも、誰でもありません! Ucamの分散型暗号鍵発行は、組み込みのエッジコンピューティング機能などの他の技術革新と組み合わされており、ユーザーに完全なデータプライバシーと包括的な機能を提供します。

他のクラウドベースのカメラとは異なり、すべての処理(例:暗号化、動体検知、双方向オーディオ)は「エッジ」で行われます。これにより、データを保存・計算するための集中型クラウドを使用する必要がなくなります — すべての重要な計算はUcamデバイスまたはユーザーのモバイル電話で直接行われます。その結果、企業の過失による大規模データ漏洩の犠牲になることは単純に不可能です。 Ucamを使用すると、あなたは自分のデータ、アイデンティティ、プライバシーを完全にコントロールできます。

Ucamの詳細については、https://iotex.io/ucamをご覧ください。

IoTeXについて

2017年にオープンソースプラットフォームとして設立されたIoTeXは、信頼できるもののインターネットを構築しており、すべての物理的および仮想的な「もの」 — 人間、機械、ビジネス、DApps — がグローバル規模で情報と価値を交換できるようにしています。

30人以上のトップ研究科学者とエンジニアからなるグローバルチームの支援を受けて、IoTeXはブロックチェーン、安全なハードウェア、分散型アイデンティティを組み合わせ、インテリジェントなIoTネットワークとマシンエコノミーを活性化します。IoTのための分散型信頼ファブリックとして機能することにより、IoTeXは「物理的世界をブロックごとに接続する」ことで、将来の分散型世界を実現します。

ホームページ | Twitter | Telegram ANN | Telegramグループ

Youtube | Medium | Reddit | 私たちに参加してください